物联网范围不断扩大,企业、工业和公营事业应用也涵盖在内,物联网安全性不足的风险也随之高涨。但想要扩展,甚至为社会带来好处前,势必得先保障物联网的安全。否则,风险过高,相关产业也不会贸然投入。

基于安全性问题不断升温,美国国土安全部(DHS)为解决物联网安全性的挑战,在2016年11月列出了以下六大原则:

* 于设计时间整合安全性

* 加强安全性更新与弱点管理

* 以经过实证的安全性做法为基础

* 依潜在冲击决定安全措施的优先级

* 提升物联网透明性

* 联机时小心谨慎

上述原则是相当实用的架构,能让OEM厂商及使用者认识处理器及搭配软件所实作的信任架构。

以先前多个产品世代为例,可信任架构能帮助设计师打造出更安全的物联网装置,用户也能从连网系统中获得众多好处。

路由器可遏止恶意入侵

整体产业显然未将安全性整合至设计时间,2016年的大规模攻击事件,就是利用连网装置的硬件接线默认密码和开放式网络服务。遭入侵不只是因为装置安全性不足,更是因为物联网内没有其余的减缓措施。

在局域网络或互联网边缘的路由器,尤其适合用来遏止这类恶意行为,此种做法将物联网的保全工作托付给ISP,因此难以顺利推行,即使ISP不是物联网攻击的目标,却也间接受到波及。

随着越来越多物联网转移到成本更高的无线连结,ISP也许会更乐意加强其边际安全性。

对网络设备公司和处理器供货商而言,此类安全性做法早已司空见惯,像是依封包的数据开始部分过滤封包, 或是套用深层封包检验(DPI),甚至是使用IPsec或SSL,多是利用这些通讯协议的验证机制来保护其传输的数据。视处理器效能及网络速度而定,也许能加快这些功能的运作。

另一种偏离这类安全性做法的方式,则是用户/实体行为分析(UEBA)。此技术进一步延伸经常用来追踪端点及其通讯的DPI,以及基本的启发式技巧,利用机器学习方式,从监控封包的巨量数据集合中学习,来找出异常的网络流量,判断是否为失控的物联网装置、数据外泄,或内贼引发的金融诈骗事件。

从客户的现场端,UEBA可透过通用型处理器在软件内实作,未来则能卸除到专用的机器学习处理器。

责任感较强的物联网开发人员会在设计时间实作安全性,但他们必须改用不同的方式来选择处理器,必须将安全性,特别是平台安全性,视为选择组件时的首要条件。

除了网络安全性功能,处理器实作平台信任功能,进一步延伸ARM CPU的基本可信赖执行环境(TEE)功能。此类平台信任方法能在装置整个使用寿命期间提供安全保护,包括装置的制造、投入运行、运作、更新和除役等阶段,还有从开机到关机的整个循环。

如此一来,设计人员便能打造出可保护自身完整性的系统,依美国国土安全部的建言,也就是使用「整合安全性功能,以强化装置本身保护能力与完整性的硬件」。

安全性更新与弱点管理

毫无疑问,安全性更新与弱点管理同样是物联网产业的弱项。

对一般使用者而言,安全性与自身最主要的关联在于:装置或数据控制权会被黑客夺走吗?

虽然智能手机在这方面跟物联网装置一样脆弱,但智能手机已不断加强其安全性。

可信赖平台确保只有OEM签核的程序代码可启动装置。此外,还能保护程序代码区块及储存于装置内的数据,为OEM提供建构区块,限制能于装置执行的程序代码,就像iPhone只能执行通过Apple审核的程序代码,并透过其应用程序商店下载。

从理想层面来看,物联网装置应以可信赖平台为基础,且出货时须为零弱点。

然而实际上,所有装置都包含错误,而多数都能透过软件修正。

经由可信赖平台,搭配安全布建与更新工具,即使韧体存在过多错误,也能利用储存在芯片内的特殊加密密钥来进行更新。其做法是安装新的韧体与密钥,同时使旧密钥失效,如此黑客便无法将装置回复为先前有效的韧体映像档。

在安全性更新与弱点管理这个议题下,有一个模糊但引人发想的建议:拟定停产策略。装置是否应在使用一段时间或收到OEM的讯号后自我除役?这种做法当然可行,只要使用前面提到的安全开机或更新程序:OEM可在厂内设定装置程序,让装置于特定时间后停机,或是推送更新,命令装置自我终结。

使用经过实证的安全性做法

大部分的技术供货商,一向鼓励客户善加利用整合至产品内的各项安全功能,亦即“以经过实证的安全性做法为基础”。透过大量的文件记录和客户支持服务,OEM将能妥善利用这些功能。

另外,需要自定义功能的客户也能利用咨询服务,相关厂商亦协助进行系统验证,确认系统符合DHS、NIST和开放网络软件安全计划(Open Web Application Security Project)等组织所建议的最佳实务。

技术供货商皆认为善加利用处理器平台的信任功能,应是物联网设计人员的首要之务,有鉴于其影响力之大。只要能防止未经授权的程序代码执行,许多弱点便会消失。

透明性:透明性可让物联网相关产业准确评估可信赖度。物联网系统用户必须了解潜藏在系统内的弱点,而开发人员则必须了解软硬件组件的潜在弱点。即使是没有已知弱点可供检视的情况下,取得对安全性开发流程的能见度,亦有助于正确评估风险。

DHS报告对透明性的讨论主要着重于物联网的供应链,并特别点出仰赖低成本、容易取得的软硬件解决方案的风险。技术供货商在物联网装置的供应链中扮演关键连结角色,可协助OEM提升透明性。在产品使用寿命初期,定义安全制造模式,能让OEM毋需依赖保密机制,即可加载已签核的程序代码。

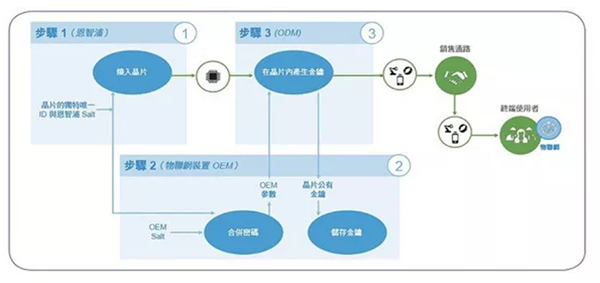

透过此模式将独特唯一的ID与Salt烧入每一块芯片,再将这些信息提供给OEM及其ODM外包制造商,如图一所示。OEM会产生自己的Salt,技术供货商并不会知道OEM的秘密,而OEM将之托付给供货商的处理器来保护。毕竟,拥有透明性,并不表示得分享所有信息。

对ODM来说,处理器可在Slat上自行产生一组独特唯一的公有-私人密钥组。芯片可以输出公有密钥,但无法输出私人密钥。OEM可利用公有密钥签核程序代码,再交由ODM烧入装置。

一到现场使用后,处理器会让装置在开机时验证程序代码,并向OEM查证,确保装置未被复制。同样的机制也适用于安全韧体更新与装置除役。总结来说,处理器能让装置在整个使用寿命期间保持透明性与完整性。

同时,技术供货商亦明确载明处理器的安全宣告,包括哪些功能超出安全范围,如此,物联网相关产业便能评估其可信赖度。

慎联机 确保物联网装置不受骇

物联网产业另一项缺失,就是未小心谨慎地将装置连接到互联网。很明显地,设备遭骇可说就是装置未正确连接所导致,因为这些装置最常发生意外存取。谁能想到,Target的信用卡终端机竟能经由营造服务公司远程访问?谁能想到,客户保全摄影机上的互联网Telnet端口会暴露于风险之中?

如先前所述,客户现场端或互联网边缘的路由器正好位居绝佳的位置,适合用来监控流量、设立网络防火墙、侦测入侵,还有分析用户/实体的行为。如图二所示,路由器可作为物联网装置的安全代理,设计更为出色或拥有更多功能的路由器,甚至可代替装置执行一些工作。

路由器及设计更优异且不受局限的物联网装置也可部署SSL或IPsec,以用来进行验证、拒绝未授权的网络装置联机。

保护物联网安全的工具随手可得,是否要采用全取决于OEM,另外网络设备公司和ISP也需要提供更高一层的安全性,帮助较无相关措施的OEM防止装置遭骇。

本文转自:这样做可以让物联网更安全